Фішинг — найпоширеніша форма соціальної інженерії, яка здійснюється електронною поштою. На відміну від кібератак на системи та програмне забезпечення, це майже не вимагає досвіду хакерства, що робить його швидким і простим способом для кіберзлочинців отримати доступ до найбільш конфіденційних даних компанії.

Визначення фішингу

Фішинг —

Фішинг ( англ. phishing – з перекладу рибний лов) – Вид інтернет-шахрайства , метою якого є отримання доступу до конфіденційних даних користувачів – логінам і паролям. Це досягається шляхом проведення масових розсилок електронних листів від імені популярних брендів , а також особистих повідомлень усередині різних сервісів, наприклад, від імені банків або усередині соціальних мереж . У листі часто міститься пряме посилання на сайт , що зовні не відрізняється від сьогодення, або на сайт з редиректом . Після того як користувач потрапляє на підроблену сторінку, шахраї намагаються різними психологічними прийомами спонукати користувача ввести на підробленій сторінці свої логін та пароль, які він використовує для доступу до певного сайту, що дозволяє шахраям отримати доступ до акаунтів та банківських рахунків.

Фішинг – один з різновидів соціальної інженерії , заснована на незнанні користувачами основ мережевої безпеки: зокрема, багато хто не знає простого факту: сервіси не розсилають листів з проханнями повідомити свої облікові дані, пароль та інше.

Для захисту від фішингу виробники основних інтернет- браузерів домовилися про застосування однакових способів інформування користувачів про те, що вони відкрили підозрілий сайт, який може належати шахраям. Нові версії браузерів вже мають таку можливість, яка відповідно називається «антифішинг».

Історія

Техніка фішингу була докладно описана в 1987 році , а сам термін з’явився 2 січня 1996 року в групі новин alt.online-service.America-Online мережі Usenet, хоча можлива його більш рання згадка в хакерському журналі 2600.

Ранній фішинг на AOL

Фішинг на AOL тісно пов’язаний з варез -спільнотою, що займалася поширенням програмного забезпечення з порушенням авторського права , шахрайством з кредитними картками та іншими мережевими злочинами. Після того, як в 1995 році AOL вжила заходів щодо запобігання використанню підроблених номерів кредитних карток, зловмисники зайнялися фішингом для отримання доступу до чужих акаунтів.

Фішери представлялися співробітниками AOL і через програми миттєвого обміну повідомленнями зверталися до потенційної жертви, намагаючись дізнатися про її пароль. Щоб переконати жертву, використовувалися такі фрази, як «підтвердження акаунту», «підтвердження платіжної інформації». Коли жертва говорила пароль, зловмисник отримував доступ до даних жертви і використовував її обліковий запис у шахрайських цілях і при розсилці спаму. Фішинг досягнув таких масштабів, що AOL додала до всіх своїх повідомлень фразу: «Ніхто з працівників AOL не запитає Вашого пароля або платіжної інформації».

Після 1997 року AOL посилила свою політику щодо фішингу та варезу та розробила систему оперативного відключення шахрайських акаунтів. У той же час багато фішерів, здебільшого підлітків, вже переросли свою звичку , і фішинг на серверах AOL поступово зійшов нанівець.

Перехід до фінансових установ

Захоплення облікових записів AOL, що дозволяло отримати доступ до даних кредитної картки , показало, що платіжні системи та їх користувачі також вразливі. Першою відомою спробою стала атака на платіжну систему e-gold у червні 2001 року , другою стала атака, що пройшла невдовзі після теракту 11 вересня. Ці перші спроби були лише експериментом , перевіркою можливостей. А вже в 2004 році фішинг став найбільшою небезпекою для компаній, і з того часу він постійно розвивається та нарощує потенціал.

Фішинг сьогодні

Метою фішерів сьогодні є клієнти банків та електронних платіжних систем. У США , маскуючись під Службу внутрішніх доходів , фішери зібрали значні дані про платників податків. І якщо перші листи надсилалися випадково, сподіваючись на те, що вони дійдуть до клієнтів потрібного банку або сервісу, то зараз фішери можуть визначити, якими послугами користується жертва, і застосовувати цілеспрямовану розсилку. Частина останніх фішингових атак була спрямована безпосередньо на керівників та інших людей, які обіймають високі посади в компаніях.

Соціальні мережі також представляють великий інтерес для фішерів, дозволяючи збирати особисті дані користувачів: в 2006 комп’ютерний черв’як розмістив на MySpace безліч посилань на фішингові сайти, націлені на крадіжку реєстраційних даних ; у травні 2008 року перший подібний черв’як поширився і в популярній російській мережі ВКонтакте. За оцінками фахівців, понад 70% фішингових атак у соціальних мережах успішні.

Фішинг стрімко набирає свої обороти, але оцінки збитків сильно відрізняються: за даними компанії Gartner, у 2004 році жертви фішерів втратили 2,4 млрд доларів США, у 2006 році збиток склав 2,8 млрд доларів, у 2007 – 3,2 мільярда; в одних Сполучених Штатах у 2004 році жертвами фішингу стали 3,5 мільйона осіб, до 2008 року кількість постраждалих від фішингу в США зросла до 5 мільйонів.

Фішинг проти фішингу

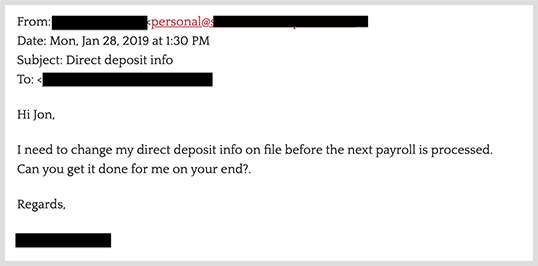

Фішингові атаки видають себе за бренди, щоб обдурити користувачів, тоді як фішингові атаки видають себе за окремих осіб. Більшість фішингових листів містять тему, яка викликає тривогу або інтригу, що спонукає жертв діяти швидко. За винятком дуже цілеспрямованих атак, фішинг зазвичай є одноразовою подією. Часто хакери надсилають один електронний лист кільком одержувачам одночасно, відомий як хвиля, щоб збільшити шанси на успіх.

Фішингові електронні листи не містять посилань чи вкладень і призначені для того, щоб обманом змусити одержувача завершити фінансову операцію, наприклад здійснити банківський переказ, придбати подарункові картки або змінити інформацію про прямий депозит.

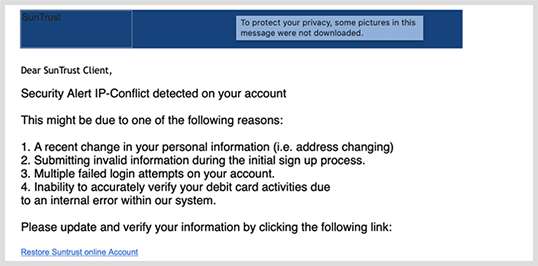

Фішингова електронна пошта

Фішингова електронна пошта

Фішинговий електронний лист

Фішинговий електронний лист

Елементи фішингу

Усі фішингові електронні листи містять один із двох компонентів: посилання або вкладення. Щоб змусити жертву натиснути посилання або відкрити вкладений файл, потрібен складний набір інструментів і прийомів. Нижче наведено деякі з найважливіших елементів:

Сюжетна лінія

Можливо, найважливіший елемент фішингового електронного листа – тема, призначена для того, щоб спонукати, стривожити або налякати жертву, змусити її відкрити електронний лист. Хакери, які провели свої дослідження, пишуть чітко націлені теми, щоб спонукати жертв відкривати електронні листи.

Підробка електронної пошти

Підробка електронної пошти передбачає створення електронної адреси, яка виглядає як адреса надійної компанії. За допомогою спуфінгу відображуваного імені хакер додає потрібне відображуване ім’я в поле відправника електронного листа. В інших випадках хакер використовуватиме електронну адресу, схожу на законну ділову електронну адресу, як відображуване ім’я.

Уособлення бренду

Хакери видають себе за бренди, яким ви найбільше довіряєте. Атакуючи підприємства, хакери видають себе за бренди, з якими бізнес має стосунки, наприклад, банк або постачальник програмного забезпечення. Щоб створити ілюзію легітимності, фішери використовують реальні логотипи компаній і продуктів та інші візуальні елементи ідентифікації бренду.

Фішингове посилання

Зазвичай посилання розміщується в тілі електронного листа, але його також можна розмістити у вкладенні або в законному файлі, розміщеному в службі, як-от OneDrive або SharePoint, щоб уникнути виявлення фільтрами електронної пошти, які сканують відомі фішингові посилання. Жертв спонукає перейти за посиланням сам електронний лист, який спрямовує користувача відвідати підроблений веб-сайт для входу в обліковий запис.

вкладення

Вкладені файли додаються або для того, щоб приховати фішингове посилання від фільтра електронної пошти, або для доставки зловмисних програм/вимагачів. Часто у формі документа Word, PDF або файлу .zip вкладення виглядає як законне ділове листування, наприклад рахунок-фактура. Посилання може вести на фішинговий веб-сайт або призвести до автоматичного завантаження зловмисного програмного забезпечення чи програм-вимагачів.

Фішингова сторінка

Фішингова сторінка – це шахрайська веб-сторінка, яка видає себе за бренд. Нескладні сторінки легко помітити, але досвідчені фішери використовують справжні CSS із веб-сторінок брендів, щоб зробити свої веб-сторінки ідентичними справжнім. Фішингові сторінки видають себе за сторінки входу, де жертви вводять своє ім’я користувача та пароль для доступу до свого облікового запису. Коли вони це роблять, їхні облікові дані викрадають.

Приклади фішингу

Терміновість — суть фішингу. Хакери використовують різні способи шахрайства, щоб створити відчуття занепокоєння та навіть страху, щоб спонукати користувачів натискати посилання та розголошувати облікові дані та конфіденційну інформацію.

- Перевірте/оновіть обліковий запис

Цей електронний лист попереджає користувача про те, що він повинен підтвердити свій обліковий запис або змінити пароль, чи то в планових випадках, чи через проблему з обліковим записом.

- Оновити сповіщення про платіж

Жертву повідомляють, що її поточна форма оплати, як правило, кредитна картка, або не працює, або її потрібно оновити, щоб продовжувати отримувати послугу.

- Прикріплений рахунок-фактура

. Ця атака включає вкладення, яке видається за рахунок-фактуру або інший фрагмент ділової кореспонденції. Вкладення може містити посилання на фішингову сторінку або під час відкриття вкладення може запускати зловмисне програмне забезпечення/вимагач.

- Сповіщення безпеки

Телефонні сповіщення безпеки сповіщають жертв про те, що їхні паролі зламано, про підозрілу активність в обліковому записі або про те, що вони нещодавно ввійшли в обліковий запис із невідомого пристрою.

- Фішинг у соціальних мережах

Фішинг у соціальних мережах передбачає викрадення облікових даних для платформи соціальних мереж за допомогою однієї з наведених вище схем. Іноді хакери викрадають особисту інформацію жертви та продають її на чорному ринку. В інших випадках хакер використовуватиме скомпрометований обліковий запис для здійснення атак на друзів і підписників жертви.

- Секс-вимагання

Секс-вимагання спрямовані на те, щоб змусити жертв повірити, що хакер володіє компрометуючою інформацією, як-от відео з веб-камери, на якому жертва переглядає онлайн-порнографію. Жертва отримує вказівку заплатити хакеру в біткойнах, щоб уникнути витоку інформації для громадськості та знайомих.

Зростання корпоративного фішингу

Колись фішинг вважався споживчою проблемою. Але коли хакери ставали все більш досвідченими, вони почали атакувати бізнес. Розвиток хмарних обчислень зробив бізнес ще більшою ціллю, коли конфіденційні файли та дані раптово стали доступними для захоплення. У результаті фішери почали видавати себе за високопоставлених осіб , з якими корпорації ведуть бізнес, зокрема провайдерів хмарних послуг і фінансових установ.

Методи фішингу

Більшість фільтрів безпеки електронної пошти використовують методи виявлення на основі сигнатур , включаючи сканування доменів і IP-адрес у чорному списку. Це унеможливлює для цих типів фільтрів виявлення невідомих атак або наборів для фішингу, які включають вбудовані засоби захисту від ідентифікації сканерами URL-адрес.

Хакери використовують низку методів, щоб обійти фільтри на основі відбитків пальців і репутації. За допомогою простого пошуку запису MX хакери можуть побачити, яке рішення безпеки електронної пошти використовується, і створити сценарії для обходу правил MX або розробити методи обходу самого рішення. Нижче наведено деякі з найпоширеніших і передових методів:

Цільові електронні листи

- Жертв обирають за посадою, рівнем досвіду та іншими факторами, які вказують на їх здатність надати доступ до конфіденційних даних.

- Фішери досліджують соціальні мережі та минулі витоки даних, щоб отримати інформацію, яка може допомогти персоналізувати електронний лист і зрозуміти, що спонукає жертву відповісти на фішинговий електронний лист.

- Хакери досліджують цільову компанію, щоб дізнатися, з якими брендами вони ведуть бізнес, включаючи їхніх ділових партнерів, постачальників програмного забезпечення, а також банки чи інших фінансових партнерів.

Уособлення бренду

- Логотипи та зображення брендів завантажуються з Інтернету та вставляються в електронні листи, додаючи електронному листу автентичності та авторитетності.

- CSS і JavaScript копіюються з веб-сторінок законних брендів і використовуються для розробки фішингових сторінок, що робить їх нерозбірливими з реальних.

- Законні адреси електронної пошти для відповіді від бренду додаються до електронних листів, щоб переконати користувача, що електронний лист походить від бренду.

URL-адреси

- URL-адреси, які ведуть до підроблених веб-сайтів, або вставляються в електронний лист, або ховаються у вкладенні, наприклад у документі PDF або Word, щоб уникнути виявлення фільтрами електронної пошти, які не можуть аналізувати документи.

- Законні URL-адреси, які ведуть на безпечні веб-сторінки, включені в електронний лист разом із посиланням, щоб обдурити фільтри електронної пошти, які можуть вважати електронний лист безпечним після сканування кількох законних URL-адрес.

- URL-адреси, піддані часовим бомбардуванням, – це URL-адреси, які ведуть на безпечні, законні веб-сторінки, а потім перенаправляються на фішингові сторінки, коли електронний лист буде доставлено.

- Скорочувачі URL-адрес, такі як Bit.ly і TinyURL, використовуються для створення псевдонімів фішингової URL-адреси, щоб уникнути виявлення фільтрами, які сканують відомі фішингові посилання.

Вставка та спотворення зображення

- Незначні зміни або спотворення зображень призведуть до зміни криптографічного хешу або «відбитка пальця». Це може призвести до того, що фішинговий електронний лист із чорного списку виглядатиме у фільтрі як новий безпечний електронний лист.

- QR-коди часто вставляють замість фішингових URL-адрес, щоб уникнути фільтрів, які не можуть отримати QR-коди. QR-коди, які зазвичай використовуються в сексуальних шахрайствах, спрямовують жертв на сайти з біткойнами, де вони можуть здійснити платіж.

- Текстові зображення, наприклад знімки екрана електронних листів, вставляються в тіло електронного листа замість тексту. Це дозволяє уникнути сканування вмісту фільтром електронної пошти, який може вважати електронний лист безпечним, якщо немає вмісту для сканування.

Запобігання фішингу

Нові атаки запускаються щодня, і навіть складні фільтри іноді пропускають атаки, запобігання – це постійна робота, яка вимагає постійної ретельності та інтелектуального антифішингового програмного забезпечення з розширеним захистом:

- Навчання користувачів

Оскільки атаки стають все більш складними, користувачів необхідно постійно навчати новітнім атакам і технікам. На додаток до регулярних тренінгів щодо поінформованості про фішинг , контекстне навчання, що проводиться в момент, коли користувач натискає шкідливий електронний лист, забезпечує миттєвий зворотний зв’язок щодо поведінки.

Вміст навчання, персоналізований для користувача на основі бренду, використаного в атаці, дає контекст навчання, на відміну від щорічних тренінгів, які зазвичай проводяться в групі та на основі загальних електронних листів. Зрештою, досвід навчання буде більш значним, а атака більш запам’ятовується, ніж симуляції, які використовуються в симуляціях .

Не менш важливим для запобігання фішингу є заохочення користувачів повідомляти про підозрілі електронні листи. Це дає ІТ-спеціалістам можливість попереджати компанію про вхідні атаки, а групі безпеки – використовувати фішингову електронну пошту для посилення фільтра електронної пошти. - Штучний інтелект

На відміну від технології відбитків пальців і репутації, штучний інтелект визначає невідомі атаки шляхом сканування вмісту, контексту та походження електронних листів. Алгоритми керованого машинного навчання навчаються дослідниками даних розпізнавати різні функції фішингових електронних листів. Алгоритми без нагляду не потребують інструктора, але з часом навчаються розпізнавати аномалії в електронних листах або підозрілі події, які відрізняються від більшості даних. - Виявлення зображень.

Навчені виявляти зображення та логотипи брендів, алгоритми Computer Vision можуть виявляти незначні спотворення зображень, сканувати текстові зображення та витягувати QR-коди, які приховують шкідливі посилання. На відміну від інших алгоритмів машинного навчання, алгоритми Computer Vision інтерпретують і переглядають зображення як люди, розпізнаючи відомі фішингові електронні листи, які були спотворені, щоб виглядати як нові електронні листи.

Техніка фішингу

Соціальна інженерія

Людина завжди реагує на значущі йому події. Тому фішери намагаються своїми діями стривожити користувача та викликати його негайну реакцію. Тому, наприклад, електронний лист із заголовком «щоб відновити доступ до свого банківського рахунку…», як правило, привертає увагу і змушує людину пройти веб – посилання для отримання більш детальної інформації.

Веб-посилання

Більшість методів фішингу зводиться до того, щоб замаскувати підроблені посилання на фішингові сайти під посилання цих організацій. Адреси з друкарськими помилками або субдомени часто використовуються шахраями.

Наприклад, https://www.yourbank.example.com/ схожий на адресу банку Yourbank, а насправді він посилається на фішингову складову сайту example.com. Інший поширений прийом полягає у використанні зовні правильних посилань, в реальності ведучих на фішинговий сайт. Наприклад, https://ua.wikipedia.org/wiki/Правда приведе не на статтю «Правда», а на статтю «Брехня».

Один із старих методів обману полягає у використанні посилань, що містять символ @, який застосовується для включення в посилання імені користувача та пароля. Наприклад, посилання http://[email protected]/ наведе не на www.google.com, а на members.tripod.com від імені користувача www.google.com. Ця функціональність була відключена в Internet Explorer, а Mozilla Firefox та Opera видають попередження та пропонують підтвердити перехід на сайт. Але це не скасовує використання HTML -теги <a> значення href , відмінного від тексту посилання.

Ще одна проблема була виявлена при обробці браузерами Міжнародних Доменних Імен : адреси, візуально ідентичні офіційним, могли вести на сайти шахраїв.

Обхід фільтрів

Фішери часто замість тексту використовують зображення, що ускладнює виявлення шахрайських електронних листів антифішинговими фільтрами. Але фахівці навчилися боротися з цим видом фішингу. Так, фільтри поштових програм можуть автоматично блокувати зображення, надіслані з адрес, що не входять до адресної книги. До того ж з’явилися технології, здатні обробляти та порівнювати зображення з сигнатурами однотипних картинок, що використовуються для спаму та фішингу.

Веб-сайти

Обман не закінчується на відвідинах жертвою фішингового сайту. Деякі фішери використовують JavaScript для зміни адресного рядка. Це досягається шляхом розміщення картинки з підробленим URL поверх адресного рядка або закриттям справжнього адресного рядка і відкриттям нового з підробленим URL.

Зловмисник може використовувати вразливість у скриптах справжнього сайту. Цей вид шахрайства (відомий як міжсайтовий скриптинг ) найбільш небезпечний, тому що користувач авторизується на справжній сторінці офіційного сайту, де все (від веб-адреси до сертифікатів ) виглядає справжнім. Подібний фішинг дуже важко виявити без спеціальних навичок. Цей метод застосовувався щодо PayPal в 2006.

Для протистояння антифішинговим сканерам фішери почали використовувати веб-сайти, що базуються на технології Flash . Зовнішньо подібний сайт виглядає як справжній, але текст прихований у мультимедійних об’єктах.

Нові загрози

Сьогодні фішинг виходить за межі інтернет-шахрайства, а підроблені веб-сайти стали лише одним із багатьох його напрямків. Листи, які нібито відправлені з банку, можуть повідомляти користувачам про необхідність зателефонувати за певним номером для вирішення проблем із їхніми банківськими рахунками. Ця техніка називається вішінг (голосовий фішинг). Зателефонувавши на вказаний номер, користувач заслуховує інструкції автовідповідача, які вказують на необхідність ввести номер свого рахунку та PIN-код . До того ж вішери можуть самі телефонувати жертвам, переконуючи їх, що вони спілкуються з представниками офіційних організацій, використовуючи фальшиві номери. Найчастіше зловмисники видають себе за співробітників служби безпеки банку та повідомляють жертву про зафіксовану спробу незаконного списання коштів з його рахунку. Зрештою, людину також попросять повідомити його облікові дані.

Набирає свої оберти і SMS -фішинг, також відомий як смішинг ( англ. SMiShing – від SMS і фішинг). Шахраї розсилають повідомлення, що містять посилання на фішинговий сайт, – входячи на нього і вводячи свої особисті дані, жертва аналогічним чином передає їх зловмисникам. У повідомленні також може говорити про необхідність зателефонувати шахраям за певним номером для вирішення проблем, що виникли.

Боротьба з фішингом

Існують різні методи боротьби з фішингом, включаючи законодавчі заходи та спеціальні технології, створені для захисту від фішингу.

Навчання користувачів

Один із методів боротьби з фішингом полягає в тому, щоб навчити людей розрізняти фішинг та боротися з ним. Люди можуть знизити загрозу фішингу, трохи змінивши свою поведінку. Так, у відповідь на лист із проханням «підтвердження» облікового запису (або будь-яким іншим звичайним проханням фішерів) фахівці радять зв’язатися з компанією, від імені якої надіслано повідомлення, для перевірки його справжності. Крім того, експерти рекомендують самостійно вводити веб-адресу організації в адресний рядок браузера замість використання будь-яких гіперпосилань у підозрілому повідомленні.

Майже всі справжні повідомлення організацій містять у собі згадку певної інформації, недоступної фішерів. Деякі, наприклад, PayPal завжди звертаються до своїх адресатів за іменами, а лист із загальним зверненням «Шановний клієнт PayPal» може розцінюватися як спроба фішингу. Листи від банків та кредитних установ часто містять у собі частину номера рахунку. Проте недавні дослідження показали, що люди не розрізняють появу перших цифр рахунку або останніх цифр, тоді як перші цифри можуть бути однакові всім клієнтів фінансової установи. Людям можна пояснити, що підозрілі будь-які листи, які не містять будь-якої конкретної особистої інформації. Але фішингові атаки початку 2006 року містили подібну персональну інформацію , отже наявність подібної інформації не гарантує безпеку повідомлення. Крім того, за результатами іншого дослідження було з’ясовано, що наявність особистої інформації істотно не змінює відсоток успіху фішингових атак, що свідчить про те, що більшість людей взагалі не звертає уваги на подібні деталі.

Антифішингова робоча група вважає, що звичайні методи фішингу незабаром застаріють, оскільки люди все більше дізнаються про соціальну інженерію, яку використовують фішери . Експерти вважають, що в майбутньому більш поширеними методами крадіжки інформації будуть фармінг та різні шкідливі програми .

Технічні методи

Браузери, які попереджають про загрозу фішингу

Іншим напрямом боротьби з фішингом є створення списку фішингових сайтів та подальша звірка з ним. Подібна система існує в браузерах Internet Explorer , Mozilla Firefox , Google Chrome, Safari та Opera. Firefox використовує антифішингову систему Google . Opera використовує чорні списки PhishTank та GeoTrust та списки винятків GeoTrust. За результатами незалежного дослідження 2006 Firefox був визнаний більш ефективним у виявленні фішингових сайтів, ніж Internet Explorer.

У 2006 році з’явилася методика використання спеціальних DNS -сервісів, що фільтрують відомі фішингові адреси: цей метод працює за будь-якого браузера і близький до використання hosts -файлу для блокування реклами.

Ускладнення процедури авторизації

Сайт Bank of America пропонує користувачам вибрати особисте зображення та показує це вибране користувачем зображення з кожною формою введення пароля. І користувачам банківських послуг слід вводити пароль лише тоді, коли вони бачать вибране зображення. Однак недавнє дослідження показало, що відсутність зображення не зупиняє більшість користувачів при введенні пароля.

Боротьба з фішингом у поштових повідомленнях

Спеціалізовані спам-фільтри можуть зменшити кількість фішингових електронних повідомлень, які отримують користувачі. Ця методика ґрунтується на машинному навчанні та обробці природної мови при аналізі фішингових листів.

Послуги моніторингу

Деякі компанії пропонують банкам та іншим організаціям, що потенційно схильні до фішингових атак, послуги цілодобового контролю, аналізу та допомоги у закритті фішингових сайтів. Фізичні особи можуть допомагати подібним групам (наприклад, PhishTank ), повідомляючи про випадки фішингу.

Юридичні заходи

26 січня 2004 року Федеральна комісія з торгівлі США подала перший позов проти підозрюваного у фішингу. Відповідач, підліток з Каліфорнії , звинувачувався у створенні веб-сторінки, зовні схожої на сайт AOL , і крадіжці даних кредитних карток. Інші країни наслідували цей приклад і почали шукати та заарештовувати фішерів. Так, у Бразилії був заарештований Вальдір Пауло де Альмейда, голова одного з найбільших фішингових злочинних угруповань , яка протягом двох років вкрала від 18 до 37 мільйонів доларів США. У червні 2005 року влада Великобританії засудила двох учасників інтернет-шахрайства. У 2006 році японською поліцією було затримано вісім осіб за підозрою у фішингу та крадіжці 100 мільйонів ієн (870 000 доларів США). Арешти тривали в 2006 році – в ході спецоперації ФБР затримало банду з шістнадцяти учасників у Європі та США.

У Сполучених Штатах Америки 1 березня 2005 року сенатор Патрік Лехі представив Конгресу проект Антифішингового закону. Якби цей законопроект був прийнятий, то злочинці, які створюють фальшиві веб-сайти і розсилають підроблену електронну пошту, штрафували б до 250 тисяч доларів і позбавлення волі строком до п’яти років. У Великобританії був прийнятий Закон про шахрайство 2006, що передбачає відповідальність за шахрайство у вигляді тюремного ув’язнення строком до 10 років, а також забороняє володіння або розробку фішингових інструментів для шахрайства.

Компанії також беруть участь у боротьбі з фішингом. 31 березня 2005 року Microsoft подала 117 судових позовів до федерального окружного суду США Західного округу, які звинувачують Джона Доу в отриманні паролів і конфіденційної інформації. Березень 2005 був відзначений початком партнерства Microsoft та уряду Австралії з навчання співробітників правоохоронних органів боротьби з різними кіберзлочинами, у тому числі фішингом.

У січні 2007 року Джеффрі Бретт Гудін із Каліфорнії був визнаний винним у розсилці тисяч повідомлень електронної пошти користувачам America Online від імені AOL, переконуючи клієнтів розкрити конфіденційну інформацію. Маючи шанс отримати 101 рік ув’язнення за порушення законодавства, шахрайство, несанкціоноване використання кредитних карток, а також неправомірне використання товарних знаків AOL, він був засуджений до 70 місяців ув’язнення.